Internet stał się naturalnym przedłużeniem naszej codzienności.

To tam rozmawiamy z bliskimi, robimy zakupy, pracujemy, uczymy się i odpoczywamy. Każda z tych aktywności pozostawia jednak po sobie ślad — dane, które mówią o nas znacznie więcej, niż mogłoby się wydawać. Większość użytkowników nie zastanawia się, ile informacji przekazuje nieświadomie: przez kliknięcia, lokalizację, zdjęcia czy nawet czas spędzony na danej stronie.

Wyobraź sobie, że ktoś nieznajomy towarzyszy Ci przez cały dzień. Obserwuje, co kupujesz, z kim rozmawiasz, dokąd idziesz i co Cię interesuje.*

Jakie dane są zbierane?

- lokalizacja (GPS, adres IP)

- historia wyszukiwań i odwiedzanych stron

- kontakty i aktywność w mediach społecznościowych

- zachowanie na stronach (co czytasz, co pomijasz, gdzie klikasz)

Do czego są wykorzystywane?

- do profilowania użytkowników

- do personalizacji reklam i ofert cenowych

- do analizy zdolności kredytowej

- do wpływania na decyzje zakupowe i światopoglądowe

Zagrożenia?

- kradzież tożsamości

- wycieki haseł i adresów e-mail

- oszustwa finansowe

- szantaż i utrata reputacji

Świadoma ochrona prywatności to odzyskanie kontroli nad tym, co i komu o sobie ujawniasz.

1. Silne hasła - fundament.

Używanie prostych haseł lub jednego hasła do wielu kont to jeden z najczęstszych i najgroźniejszych błędów.

Jeśli dane logowania wyciekną z jednego serwisu, cyberprzestępcy automatycznie testują je na innych platformach — poczcie, mediach społecznościowych czy bankowości.

Bezpieczne hasło to takie w którego skład wchodzą przypadkowe elementy – zarówno małe i wielkie litery, cyfry, jak i znaki specjalne. Kluczowe jest, by nie nawiązywało do Twoich osobistych danych ani zainteresowań. Im bardziej losowe i dłuższe, tym większa szansa, że oprze się atakom które polegają na automatycznym testowaniu milionów kombinacji na sekundę.

Co więcej, solidne hasło pełni również funkcję obronną przed zagrożeniami takimi jak keyloggery – złośliwe oprogramowanie rejestrujące każde naciśnięcie klawisza. Jeśli jednak zamiast wpisywać hasło ręcznie, korzystasz z menedżera haseł, który robi to automatycznie, nawet keylogger nie jest w stanie przechwycić Twoich danych logowania.

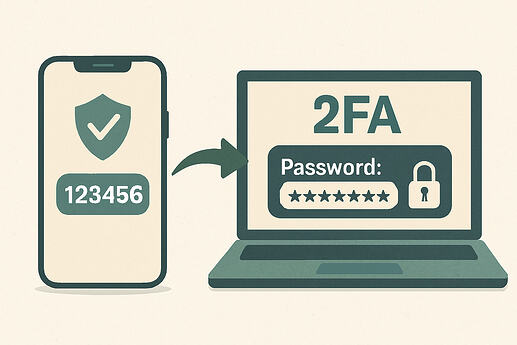

2.Uwierzytelnianie dwuskładnikowe (2FA) - druga warstwa ochrony.

2FA to dodatkowy etap logowania, który znacząco podnosi poziom bezpieczeństwa. Nawet jeśli ktoś przechwyci lub odgadnie Twoje hasło, bez drugiego składnika – np. kodu zmieniającego się co 30 sekund w aplikacji na Twoim telefonie – nie będzie w stanie uzyskać dostępu do konta. To tak, jakby drzwi do Twojego domu wymagały nie tylko klucza, ale także kodu wysłanego na Twoją komórkę.

Według raportów firmy Google, samo włączenie uwierzytelniania dwuskładnikowego blokuje zdecydowaną większość automatycznych ataków na konta. To jedna z najprostszych, a zarazem najskuteczniejszych metod ochrony – chroni nawet wtedy, gdy Twoje hasło jest już w rękach osób niepowołanych.

4.Aktualizacje systemów i aplikacji - zamknij furtkę, zanim ktoś wejdzie.

To jedno z najbardziej irytujących, a zarazem najważniejszych zadań. Często zwlekamy, klikamy “przypomnij później” i zapominamy.

Aktualizacje to nie kosmetyka – to przede wszystkim poprawki bezpieczeństwa. Każda aktualizacja łatuje dziury, które hakerzy mogliby wykorzystać, by dostać się do Twojego komputera czy telefonu.

Co się może stać, gdy ich nie instalujemy?

Brak aktualizacji oznacza otwarte drzwi dla złośliwego oprogramowania. Twój sprzęt staje się łatwym celem dla wirusów i robaków, które atakują właśnie niezałatane luki.

Najlepsze rozwiązanie?

Włączyć aktualizacje automatyczne i nie odkładać ich „na później”. System zrobi wszystko sam – najczęściej w nocy, gdy nie korzystasz ze sprzętu.

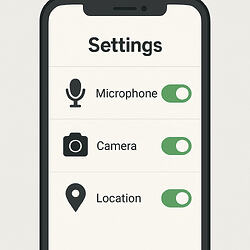

6.Kontrola uprawnień aplikacji - nie każda musi wiedzieć, gdzie jesteś.

Gdy instalujesz nową aplikację, zwykle bez zastanowienia akceptujesz wszystkie prośby o dostęp, bo chcesz szybko z niej skorzystać. Każde takie „zezwól” oznacza jednak dostęp do Twoich danych — często większy, niż aplikacja faktycznie potrzebuje. Dlatego warto co jakiś czas sprawdzić, czy wymagane uprawnienia są uzasadnione.

Szczególną ostrożność zachowaj przy lokalizacji, mikrofonie, aparacie oraz kontaktach i plikach. Gra czy latarka nie powinny znać Twojego położenia. Zawsze zadawaj sobie jedno pytanie: czy ta funkcja naprawdę jest niezbędna do działania aplikacji?

5. Bezpieczne połączenia internetowe – nie daj się podsłuchać.

Internet poza domem to prawdziwa dżungla. Publiczne sieci Wi-Fi są niezwykle wygodne – w kawiarni, na lotnisku, w hotelu czy galerii handlowej. Niestety, ta wygoda ma swoją cenę: otwarte sieci to raj dla cyberprzestępców.

Wyobraź sobie, że siedzisz w kawiarni, a obok Ciebie ktoś z laptopem przechwytuje cały ruch sieciowy, w niezabezpieczonej sieci każdą strone, którą odwiedzasz, każde hasło, które wpisujesz, każdą wiadomość – wszystko to może zostać odczytane przez osobę trzecią. To tak, jakbyś rozmawiał przez telefon na cały regulator na środku zatłoczonego dworca.

Krótka zasada: im bardziej otwarta sieć, tym większe ryzyko. Dotyczy to szczególnie miejsc, gdzie nie trzeba podawać hasła, a jedynie zaakceptować regulamin.

A co w domu? Czy jesteś u siebie bezpieczny?

W domu też warto pamiętać o kilku prostych zasadach:

- Zabezpiecz swoje Wi-Fi – zmień domyślną nazwę sieci i hasło administratora routera. Silne hasło do Wi-Fi i włączone szyfrowanie WPA2 lub WPA3 to podstawa.

- Nie udostępniaj hasła bez potrzeby – każda osoba podłączona do Twojej sieci to potencjalne ryzyko. Jeśli ktoś często gości, możesz stworzyć osobną sieć dla gości.

- Wyłącz zarządzanie zdalne routerem – jeśli nie korzystasz z opcji administrowania routerem spoza domu, lepiej ją wyłączyć.

To, co robisz w domu, też ma znaczenie. Bezpieczne Wi-Fi w domu to pierwszy krok, zanim wyruszysz w sieciową dżunglę poza nim.

Małe kroki, duża różnica.

Ochrona prywatności w sieci nie wymaga zaawansowanej wiedzy ani radykalnych zmian w codziennych nawykach. Wystarczy kilka świadomych decyzji: unikalne hasła, włączone 2FA, regularne aktualizacje i kontrola nad tym, jakie dane udostępniasz aplikacjom. Każdy z tych kroków znacząco ogranicza ryzyko przejęcia konta lub utraty danych.

Warto pamiętać, że w internecie Twoje dane mają realną wartość. Im trudniej je zdobyć, tym mniejsze zainteresowanie wzbudzasz wśród cyberprzestępców i firm żyjących z profilowania użytkowników. Bezpieczeństwo online to proces, nie jednorazowa czynność — ale nawet drobne zmiany wprowadzane dziś mogą uchronić Cię przed poważnymi problemami jutro.